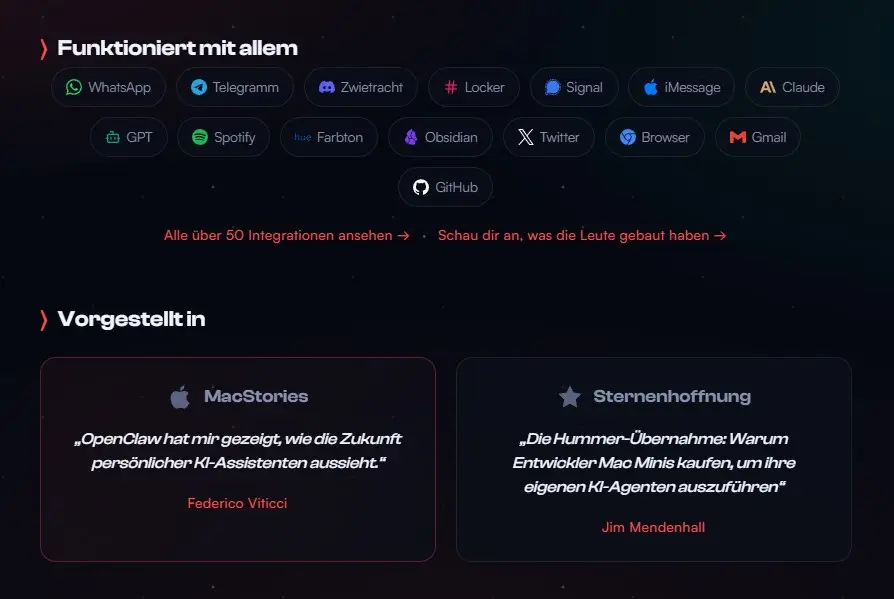

OpenClaw AI erlebt aktuell einen massiven Popularitätsschub. Entwickler und Technikbegeisterte schätzen die Möglichkeit, einen autonomen KI-Assistenten selbst zu betreiben und individuell anzupassen. Doch mit der steigenden Verbreitung wächst auch die Zahl unsicherer Installationen. Viele Nutzer veröffentlichen ihre Instanzen unbeabsichtigt im offenen Internet – und genau das macht OpenClaw zu einem attraktiven Ziel für Angreifer.

Wer den Assistenten produktiv einsetzen möchte, sollte Sicherheit nicht als nachträgliches Upgrade betrachten. Ein sicheres Setup ist die Grundlage für einen stabilen Betrieb.

Warum OpenClaw besondere Vorsicht erfordert

OpenClaw unterscheidet sich von klassischen KI-Tools. Der Assistent kann aktiv handeln: Dateien verarbeiten, Skripte ausführen und externe Dienste steuern. Dadurch entsteht echte Systemnähe. Gelangt ein Angreifer in eine ungeschützte Instanz, erhält er möglicherweise Zugriff auf Funktionen, die weit über eine einfache Chat-Oberfläche hinausgehen.

Je mehr Handlungsspielraum ein System besitzt, desto größer ist der Schaden bei einer Kompromittierung. Genau deshalb müssen KI-Agenten wie OpenClaw mit denselben Sicherheitsstandards behandelt werden wie administrative Serverdienste.

Die größten Risiken offener Installationen

Öffentliche Sichtbarkeit

Server mit offenen Ports werden permanent automatisiert durchsucht. Selbst kleine Testumgebungen werden innerhalb kurzer Zeit gefunden. Betreiber merken häufig nicht einmal, dass ihre Instanz bereits gescannt wurde.

Fehlende Authentifizierung

Ohne Zugriffsbeschränkung kann jeder versuchen, mit dem Agenten zu interagieren. Ein öffentlich erreichbarer KI-Assistent ist vergleichbar mit einer offenen Steuerkonsole.

Prompt-Injection-Angriffe

Angreifer nutzen gezielt manipulierte Eingaben, um Sicherheitsregeln zu umgehen. OpenClaw könnte dadurch Daten preisgeben oder unerwünschte Aktionen ausführen. Da der Agent autonom arbeitet, kann eine erfolgreiche Injection erhebliche Auswirkungen haben.

Öffentliches Hosting: Ein unnötiges Risiko

Viele Nutzer öffnen einen Port, um bequem von überall auf OpenClaw zugreifen zu können. Dieser Komfort hat jedoch einen hohen Preis. Jede öffentlich erreichbare Instanz wird zum potenziellen Angriffsziel. Selbst erfahrene Administratoren vermeiden es, sensible Dienste offen ins Internet zu stellen.

Die wichtigste Sicherheitsregel lautet daher: Keine öffentliche Exposition.

Privates Self-Hosting als Sicherheitsbasis

Ein geschütztes Setup setzt auf Abschottung statt Offenheit. OpenClaw sollte ausschließlich über interne, verschlüsselte Verbindungen erreichbar sein.

Wichtige Grundprinzipien:

- kein offener Internetzugang

- Zugriff nur über privates Netzwerk

- verschlüsselte Kommunikation

- begrenzte Benutzerrechte

- isolierte Systemumgebung

So bleibt der Assistent leistungsfähig, aber unsichtbar für Außenstehende.

Meshnet als praktische Sicherheitslösung

NordVPN Meshnet ermöglicht ein privates Netzwerk zwischen autorisierten Geräten. Dein Server ist nur für Teilnehmer dieses Netzwerks sichtbar. Externe Scanner können ihn nicht erkennen.

Das bietet entscheidende Vorteile:

- Ende-zu-Ende-Verschlüsselung

- keine offenen Ports

- Schutz vor automatisierten Angriffen

- Zugriff von überall möglich

- vollständige Privatsphäre

Meshnet macht ein professionelles Sicherheitssetup auch für Nicht-Administratoren realistisch umsetzbar.

Best Practices für einen sicheren Betrieb

Neben der Netzwerkarchitektur spielen Systemregeln eine wichtige Rolle:

- OpenClaw ohne Root-Rechte ausführen

- API-Schlüssel getrennt speichern

- regelmäßige Updates installieren

- Logs überwachen

- sensible Daten isolieren

- Backup-Strategien nutzen

Sicherheit entsteht durch Kombination mehrerer Schutzschichten.

Zukunftsausblick: Warum Absicherung immer wichtiger wird

KI-Agenten sind ein neues Zielgebiet in der Cybersecurity. Mit wachsender Verbreitung steigen Angriffsversuche automatisch. Systeme, die heute offen betrieben werden, werden morgen aktiv attackiert. Wer früh auf private Infrastruktur setzt, vermeidet spätere Notfallmaßnahmen.

Sicherheit ist kein einmaliger Schritt, sondern ein fortlaufender Prozess.

Fazit zu OpenClaw AI: Leistungsfähigkeit braucht Kontrolle

OpenClaw ist ein beeindruckendes Werkzeug für Automatisierung und Produktivität. Doch ohne Schutz wird aus Innovation schnell eine Schwachstelle. Private Architektur und verschlüsselter Zugriff sorgen dafür, dass der Assistent nur autorisierten Nutzern dient.

Ein sicher betriebener KI-Agent ist kein Hindernis – sondern die Voraussetzung für langfristigen Nutzen.

Häufig gestellte Fragen zu OpenClaw AI

1. Ist OpenClaw für den produktiven Einsatz geeignet?

Ja, sofern es privat gehostet und korrekt abgesichert wird. Öffentlich erreichbare Installationen erhöhen das Risiko erheblich. Mit verschlüsseltem Zugriff und Zugriffsbeschränkung ist produktiver Einsatz möglich.

2. Was passiert bei einem Prompt-Injection-Angriff?

Ein Angreifer versucht, den Agenten durch manipulierte Eingaben zu steuern. Ohne Schutz kann OpenClaw Daten preisgeben oder unerwünschte Befehle ausführen. Minimale Rechte und privater Zugriff reduzieren die Gefahr.

3. Warum ist ein privates Netzwerk sicherer?

Ein privates Netzwerk verhindert öffentliche Sichtbarkeit. Angreifer können den Server nicht scannen oder direkt ansprechen. Damit verschwindet die größte Angriffsfläche.

4. Reicht ein Passwort als Schutz?

Nein. Sicherheit basiert auf mehreren Ebenen: Netzwerkisolierung, Verschlüsselung, Zugriffskontrolle und Systemrechte. Ein Passwort allein reicht nicht aus.